Un proche a reçu un e-mail l’accusant de faits gravissimes et choquants. Dans la pièce jointe de

l’e-mail, on lui demande de s’adresser à une personne afin de se justifier sous 72 heures.

Bien qu’il soit innocent, j’ai décidé d’analyser l’e-mail ainsi que la pièce jointe afin de déterminer s’il

devait réellement suivre les instructions présentes dans le document.

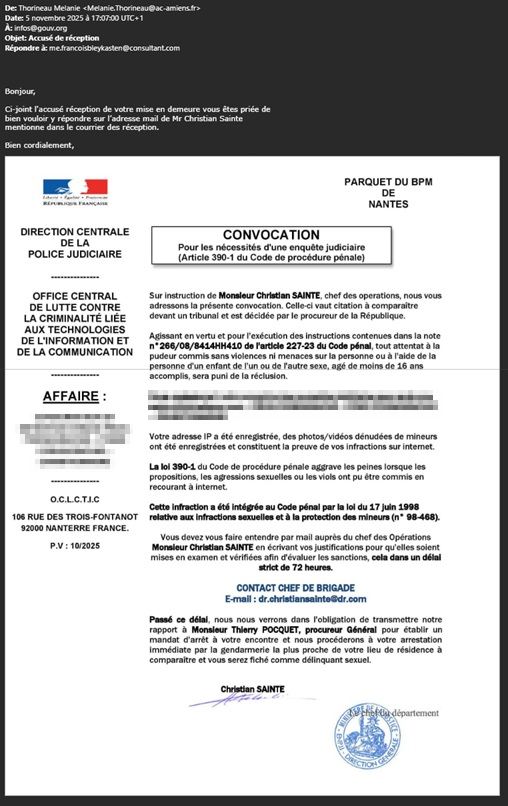

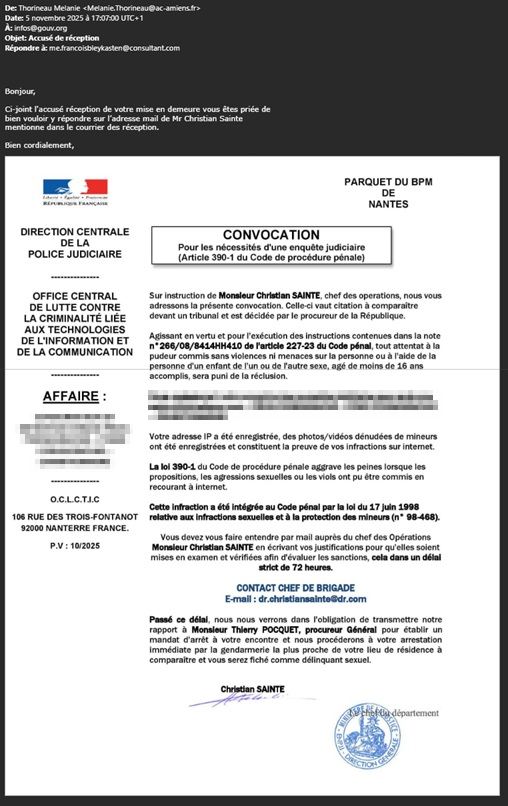

La première étape de mon analyse a été l’e-mail en lui-même. J’ai commencé par l’examiner afin de voir s’il y avait des éléments pouvant émettre l’hypothèse d’un mail frauduleux. La première étape a été d’examiner les différentes adresses e-mail présentes et de les analyser avec Emailable, un outil permettant de déterminer le score de confiance d’une adresse e-mail. Voici les résultats obtenus pour chaque adresse trouvée dedans :

Je remarque que les deux dernières adresses e-mail ont été créées via des fournisseurs gratuits. Elles n’appartiennent donc pas à un domaine de l’État. De plus, il y a une adresse e-mail qui n’est pas délivrable, ce qui signifie qu’elle ne peut pas être contactée. Enfin, la « pièce jointe » présente dans le mail est une image, alors que les documents joints par les organismes de l’État, par des entreprises ou même entre particuliers (dans la plupart des cas) sont des fichiers joints et non des images collées dans le corps de l’e-mail. Tous ces éléments laissent penser que le mail est frauduleux.

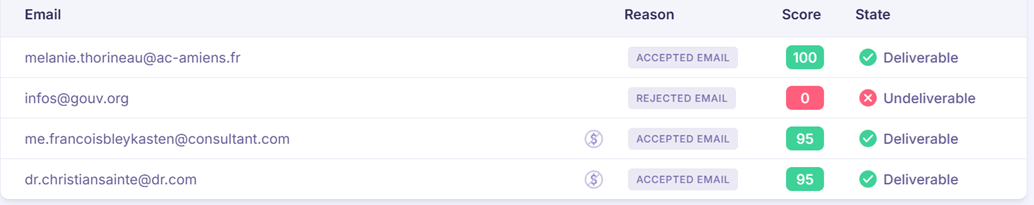

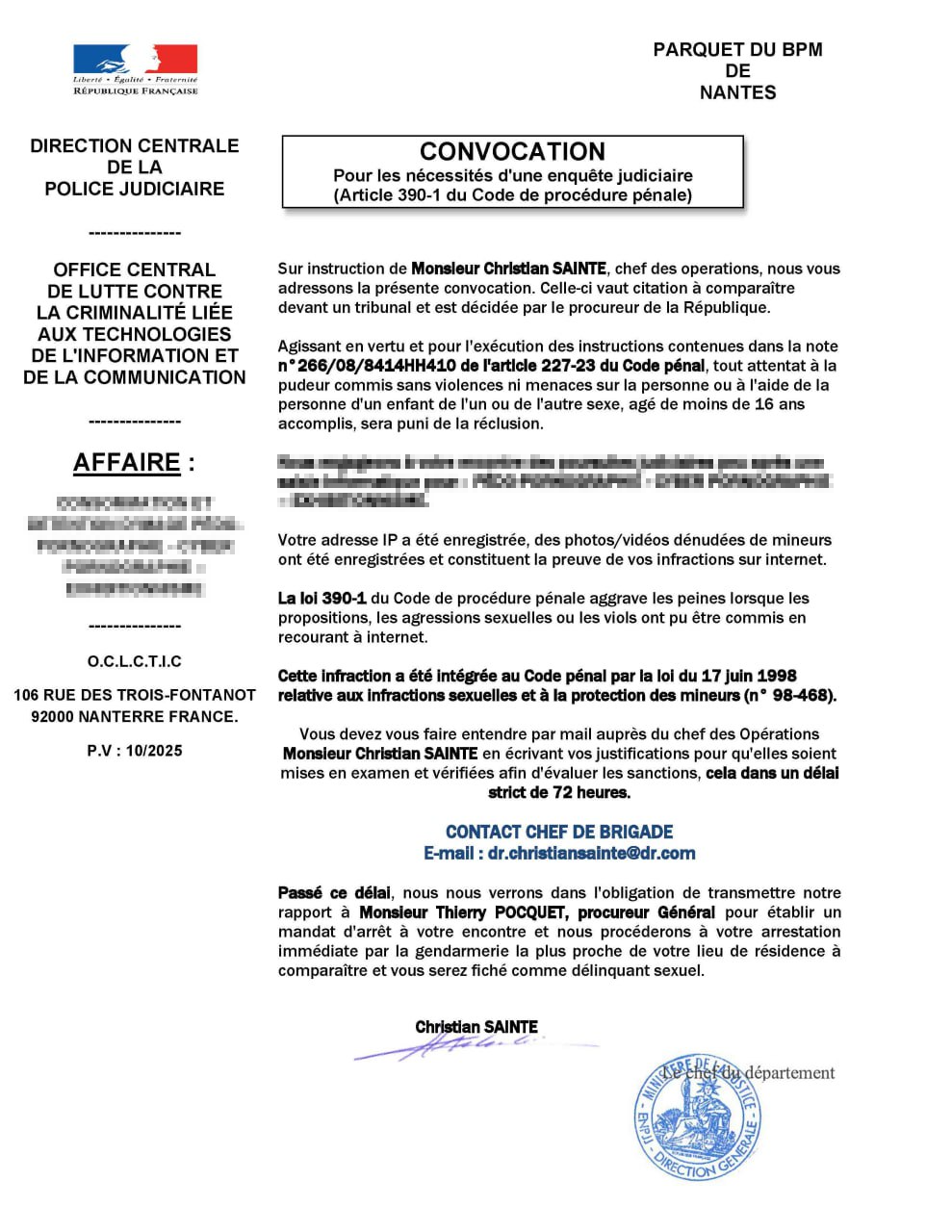

La seconde étape de mon analyse a été l’analyse de l’image présente dans l’e-mail. Pour

cela, j’ai soumis l’image à Forensically, un outil de forensic permettant de réaliser des

analyses sur des images. Voici le résultat obtenu à la suite d’une analyse ELA :

Les éléments qui prouvent que le mail est frauduleux commencent déjà par l’e-mail de l’émetteur. Le domaine « ac-amiens.fr » correspond à l’académie d’Amiens, et à aucun moment un salarié lié à l’Éducation nationale n’est censé être concerné par une affaire juridique de ce type. De plus, plusieurs domaines sont utilisés : un officiel, deux gratuits et un inexistant, ce qui montre bien qu’aucun organisme d’État officiel n’est à l’origine de cet e-mail.

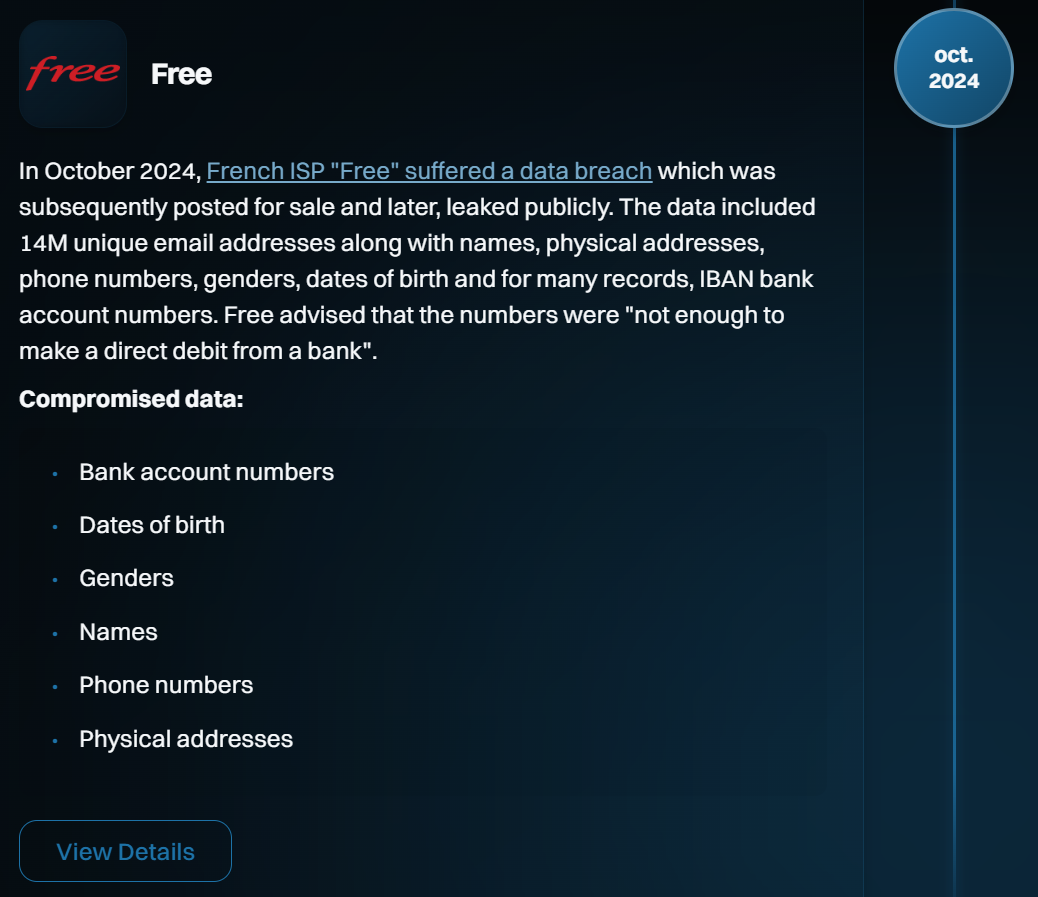

Après avoir montré à mon proche que le mail qu’il a reçu est faux, j’ai voulu comprendre pourquoi il avait reçu ce genre de mail. Je me suis donc rendu sur le site haveibeenpwned.com afin de savoir si son e-mail était présent dans une ou plusieurs bases de données piratées. Voici le résultat obtenu :

En ce qui concerne la base de données piratée, il s’agit d’une base de données Free hackée en octobre 2024. Lors de cette attaque, 14 millions de données ont fuité, parmi lesquelles :