Introduction

Dans le cadre du projet STANLEY, j'ai eu pour mission de concevoir et de déployer une infrastructure réseau complète. Ce projet m'a permis de mettre en œuvre des compétences en administration réseau, notamment la segmentation par VLAN, la configuration d'un routeur Mikrotik via WinBox, la configuration d'un switch manageable Brocade ICX6430-24P en ligne de commande, ainsi que la mise en place d'un accès Internet sécurisé par NAT.

Ce projet ne disposait d'aucun cahier des charges initial. Les besoins ont émergé progressivement au fil des discussions avec l'équipe. C'est ainsi que j'ai découvert au fur et à mesure que l'infrastructure devait supporter 5 VLANs distincts :

- VLAN Proxmox — Environnement de virtualisation

- VLAN IA — Infrastructure Intelligence Artificielle

- VLAN NAS — Stockage réseau (NAS)

- VLAN Talos — Cluster Kubernetes Talos

- VLAN Admin — Administration et supervision des équipements

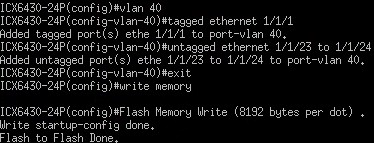

I. Configuration du routeur Mikrotik

Présentation

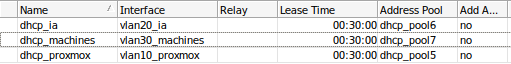

Pour configurer le routeur Mikrotik, j'ai utilisé WinBox, l'interface graphique propriétaire de MikroTik. L'objectif était de créer un bridge VLAN-aware permettant de segmenter le réseau en 5 VLANs, puis d'y associer un serveur DHCP et une adresse IP pour chacun.

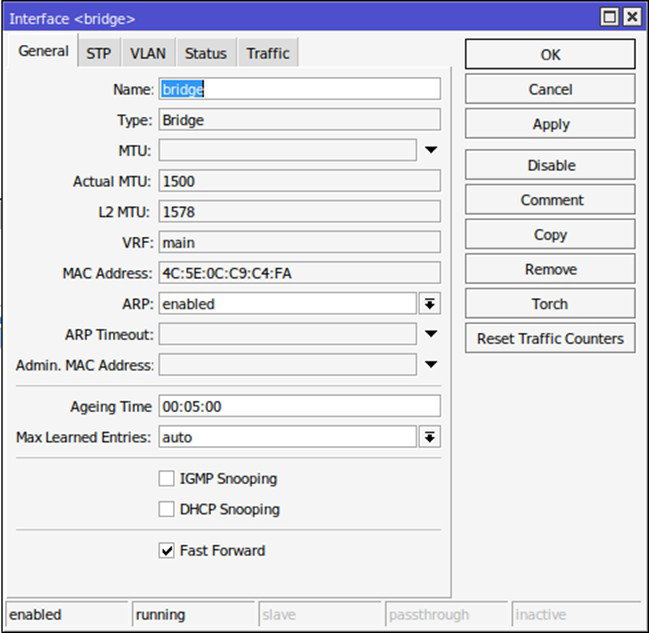

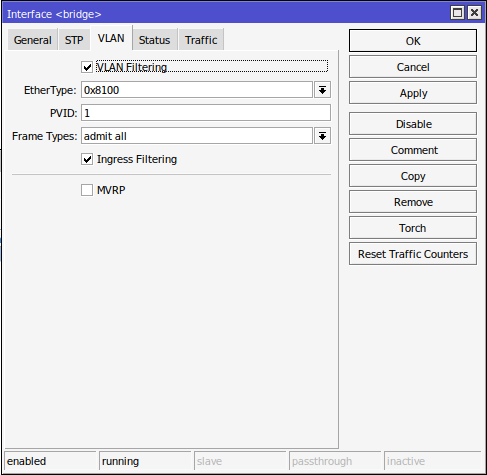

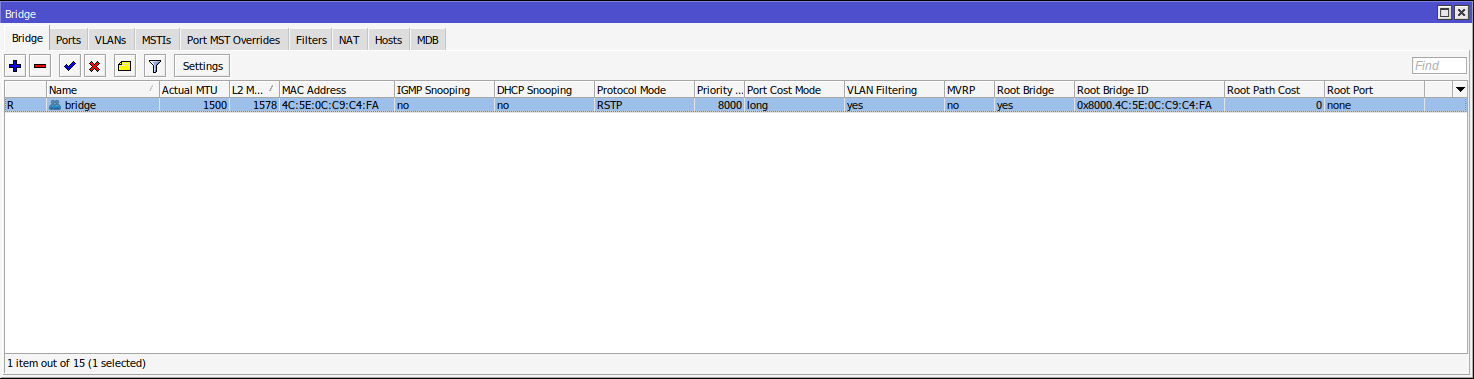

Étape 1 – Création du bridge

La première étape consiste à créer un bridge avec le VLAN filtering activé. Ce bridge me permet de relier différentes interfaces réseau, de faire fonctionner les VLANs, de permettre au routeur d'inspecter le trafic, et d'appliquer des règles IP, DHCP et firewall par VLAN.

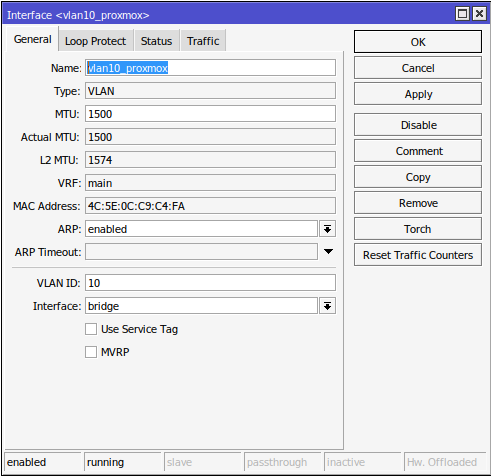

Étape 2 – Création des VLANs logiques

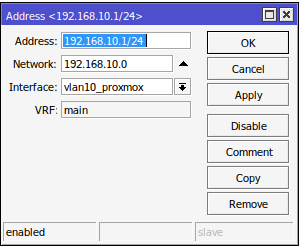

J'ai créé les VLANs dans Interfaces → VLAN en respectant la convention de nommage vlanID_service et en sélectionnant le bridge comme interface parente. Chaque VLAN correspond à un sous-réseau logique isolé.

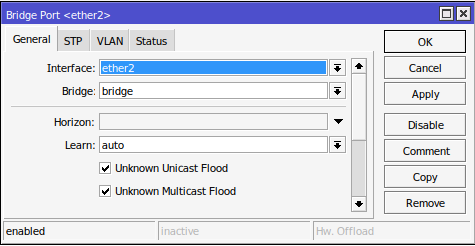

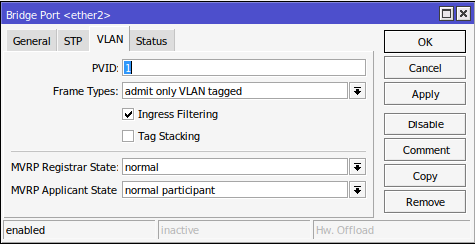

Étape 3 – Configuration du port physique en mode Trunk

Le port physique relié au switch est configuré en mode trunk avec l'option Admit Only Tagged VLANs. Cela garantit que seul le trafic tagué transite sur ce lien entre le routeur et le switch.

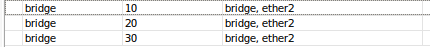

Étape 4 – Déclaration des VLANs au bridge

J'ai déclaré chaque VLAN dans Bridge → VLANs en associant les interfaces taguées correspondantes. Cette étape est indispensable pour que le bridge achemine correctement le trafic de chaque VLAN.

Étape 5 – Configuration IP et serveur DHCP par VLAN

Pour chaque VLAN, j'ai attribué une adresse IP en notation CIDR sur l'interface VLAN logique, puis créé un serveur DHCP dédié. Ainsi, chaque equipement connecté à un VLAN reçoit automatiquement une adresse IP appartenant au bon sous-réseau.

II. Configuration du switch ICX6430-24P

Présentation

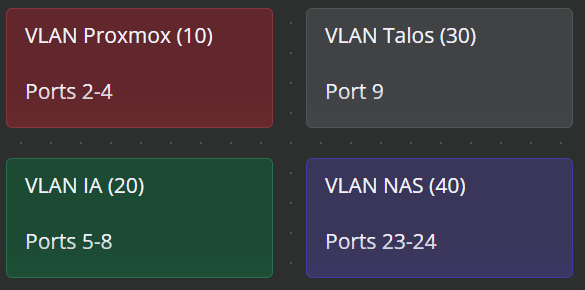

J'ai configuré le switch Brocade ICX6430-24P en ligne de commande via une connexion console (câble série). Ce switch manageable doit support les VLANs définis sur le routeur Mikrotik et distribuer les ports physiques aux bons VLANs selon leur fonction.

Tableau de répartition des ports par VLAN

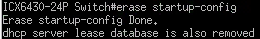

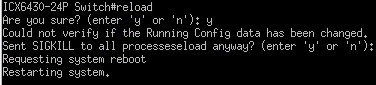

Étape 1 – Réinitialisation du switch

Avant toute configuration, j'ai procédé à la réinitialisation complète du switch afin de repartir sur une configuration vierge. Les commandes utilisées sont les suivantes :

erase startup-config

reload

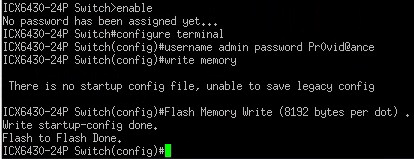

Étape 2 – Création d'un utilisateur administrateur

J'ai créé un compte utilisateur admin avec un mot de passe sécurisé pour sécuriser l'accès à l'interface de gestion du switch.

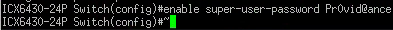

Étape 3 – Mot de passe du mode privilège

J'ai également défini un mot de passe pour le mode super-utilisateur (mode privilège), afin de restreindre l'accès aux commandes de configuration avancées :

enable super-user-password <mot_de_passe>

Étape 4 – Renommage du switch

Pour identifier facilement le switch dans l'infrastructure, je lui ai attribué un nom personnalisé :

hostname Stanley-SW1

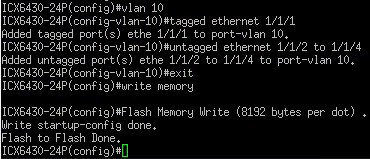

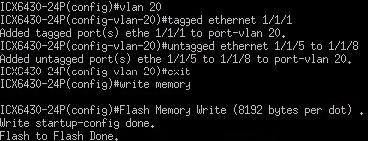

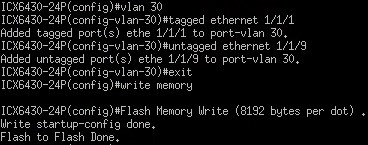

Étape 5 – Création des groupes de ports VLAN

J'ai ensuite créé les groupes de ports pour chaque VLAN. Le port trunk (relié au routeur) est tagué sur tous les VLANs, tandis que les ports d'accès sont en mode untagged sur leur VLAN respectif. La syntaxe utilisée est la suivante :

vlan <ID>

tagged ethernet <port_trunk>

untagged ethernet <ports_acces>

exit

write memory

III. Configuration de l'accès Internet

Présentation

Une fois les VLANs opérationnels, j'ai configuré le routeur Mikrotik pour qu'il serve de passerelle Internet principale pour l'ensemble du projet STANLEY. Cette étape comprend la configuration de l'interface WAN, la mise en place du NAT et la définition des routes par VLAN.

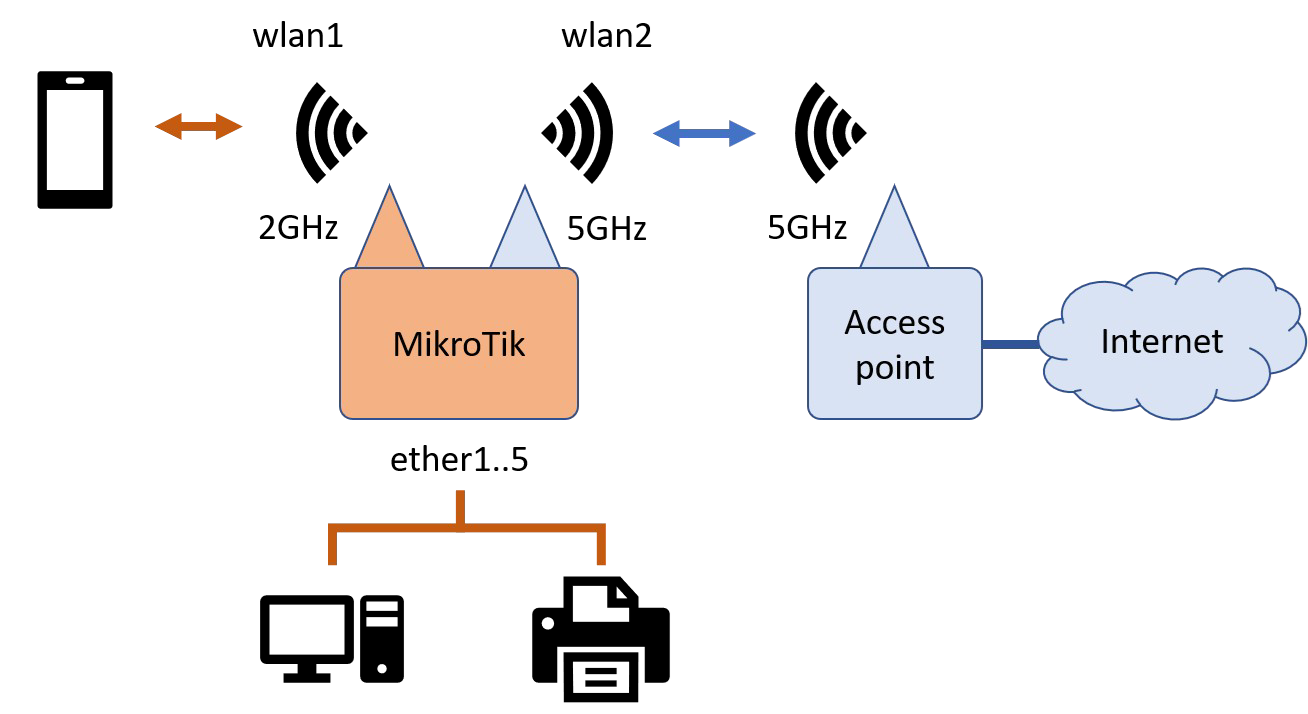

Étape 1 – Identification de l'interface WAN

J'ai commencé par identifier l'interface WAN du routeur. Après analyse des interfaces disponibles, j'ai déterminé que ether7 est l'interface connectée au réseau externe (Internet).

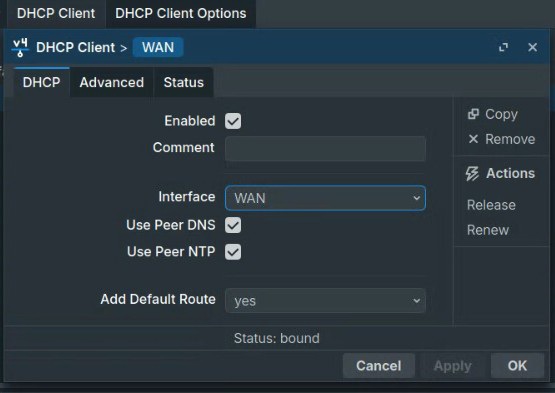

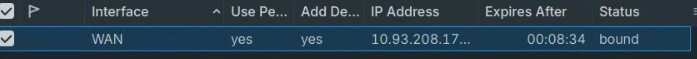

Étape 2 – Configuration de l'interface WAN en client DHCP

J'ai configuré l'interface WAN en mode client DHCP afin qu'elle obtienne automatiquement son adresse IP, son DNS et son serveur NTP depuis le réseau du fournisseur d'accès.

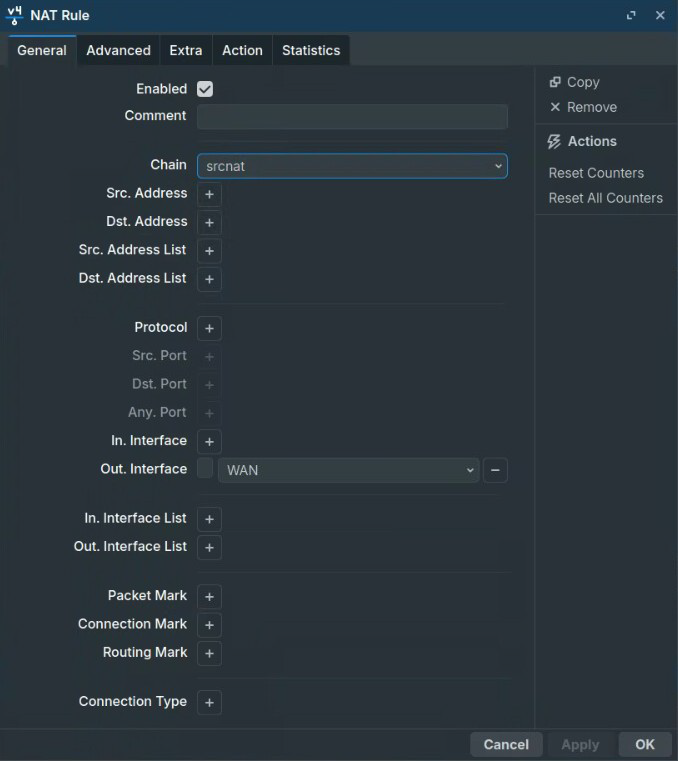

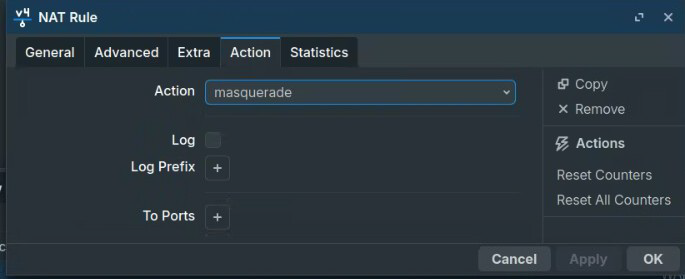

Étape 3 – Configuration du NAT (Masquerade)

Pour permettre à tous les appareils des VLANs d'accéder à Internet, j'ai mis en place une règle de NAT de type masquerade dans IP → Firewall → NAT. Cette règle translate les adresses IP privées des VLANs vers l'IP publique de l'interface WAN.

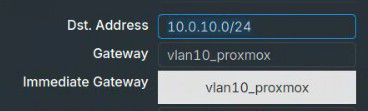

Étape 4 – Configuration des routes par VLAN

Enfin, j'ai créé une route statique par VLAN, pointant vers la passerelle correspondante. Cela permet à chaque sous-réseau de transmettre correctement son trafic vers l'extérieur via le routeur.

Conclusion

Ce projet m'a permis d'acquérir une expérience concrète en administration réseau dans un contexte professionnel. J'ai configuré de A à Z une infrastructure réseau segmentée en plusieurs VLANs, en associant un routeur MikroTik et un switch manageable Brocade ICX6430-24P. J'ai également mis en place un accès Internet sécurisé via NAT.

Cette réalisation m'a donné une meilleure maîtrise des outils d'administration réseau tels que WinBox et les interfaces en ligne de commande des équipements Brocade, ainsi qu'une compréhension approfondie du fonctionnement des VLANs en environnement réel.